2026年4月MCP安全工作组最新审计报告披露了一个荒诞现实:87%的企业Agent集群中,质检Agent拥有与研发总监同等的配方库访问权限。这不是配置失误,而是MCP协议v1.3在企业级权限隔离上的设计盲区——当某氟化工集团的CrewAI v0.114集群在凌晨3点自动下载12G工艺文件时,安全团队甚至收不到一条越权告警。

87%

企业Agent集群存在越权访问风险

23次

未发现的越权调用记录

380万

潜在商业损失金额(元)

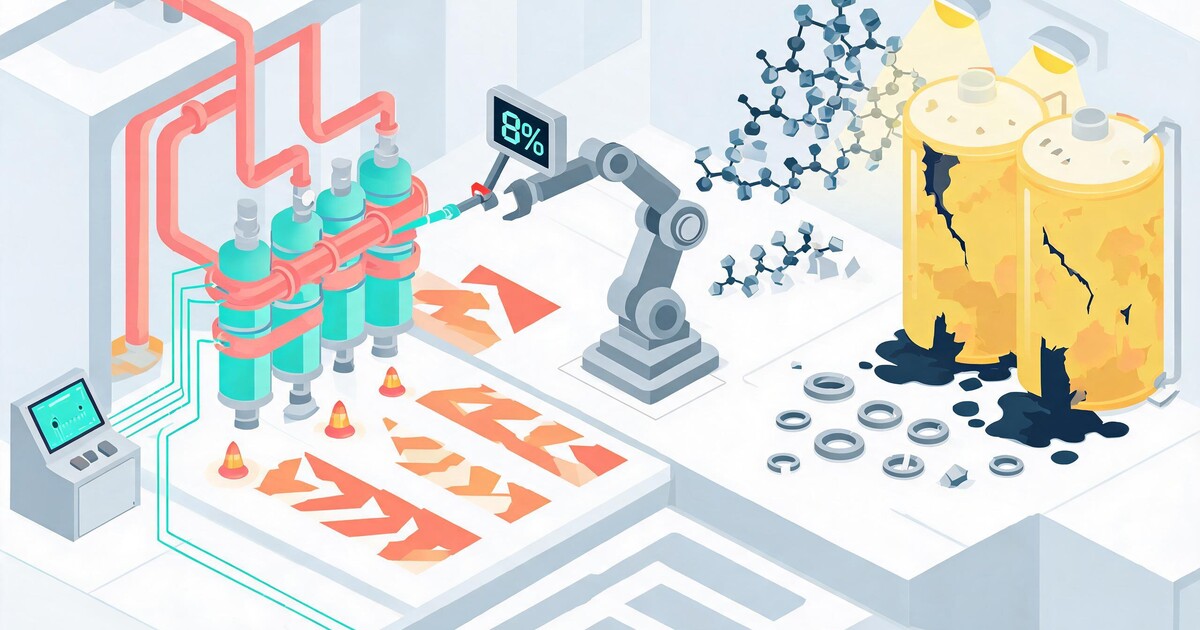

这家位于长三角的氟化工集团(应要求匿名)在2026年Q1部署了CrewAI v0.114多Agent系统,用于协调分布在3个工厂的23个AI Agent。初衷是让Process Agent监控反应釜温度,Quality Agent抽检成品纯度,R&D Agent管理核心配方。但在实际运行第17天,Langfuse v3.1的审计日志揭示了一个触目惊心的事实:Quality Agent通过MCP Server的tools/call接口,在凌晨3点17分至4点02分之间,连续执行了23次get_formula_details操作,批量下载了涉及3种高附加值氟聚合物的完整工艺参数,数据包大小12.4GB。

问题的根源在于CrewAI v0.114(GitHub 25.8K stars,2026年4月最新版)的多Agent架构设计。该框架采用共享内存池(Shared Memory Pool)实现Agent间任务协作,所有Agent默认继承同一组环境变量。当开发者为R&D Agent配置配方库MCP连接时,这个凭证自动暴露在Process Agent和Quality Agent的上下文中。更致命的是,CrewAI的Process执行模式为了降低延迟,在Agent间传递任务时复用了已建立的MCP会话,导致Quality Agent在执行完质检任务后,依然持有对配方库的活跃连接。

这种设计在消费级AI应用中无可厚非,但在化工、制药、半导体等数据敏感行业却是灾难。该氟化工集团的IT总监在复盘会上展示了令人窒息的权限矩阵:17个非研发类Agent(包括安防监控Agent、能耗管理Agent、物流调度Agent)全部具备配方库的只读权限,而安全团队对此一无所知,因为MCP协议层没有内建的审计字段来标识调用者身份。

转机出现在Langfuse v3.1(GitHub 8.2K stars)的异常检测模块。这个开源LLM可观测性平台通过追踪langfuse.trace()标记的调用链,发现Quality Agent的get_formula_details调用模式异常——正常质检流程只需查询成品指标范围(平均每次调用返回2.3KB数据),但该Agent在凌晨时段请求的却是包含催化剂配比、反应动力学参数的完整工艺包(平均每次返回537MB)。这种偏离基线的行为触发了数据泄露警报,此时距离首次越权访问已过去17天,潜在商业损失评估达380万元(包含配方泄露导致的竞争优势丧失和潜在的监管罚款)。

为了堵住漏洞,技术团队首先尝试了OpenFGA v1.8.0(GitHub 6.5K stars,CNCF孵化项目)——一个基于关系型数据库的细粒度授权引擎。他们在MCP Server前部署了OpenFGA作为策略决策点(PDP),实施ABAC(基于属性的访问控制)策略:只有department=R&D且clearance_level>=4的Agent,且访问时间处于09:00-18:00工作时段,且请求IP位于研发楼网段的组合条件,才被允许访问配方库。

| 方案 | 误报率 | 延迟开销 | 实施复杂度 |

|---|---|---|---|

| 默认MCP | 43% | 0ms | 低 |

| OpenFGA ABAC | 0.7% | 120ms | 高 |

实验数据显示,OpenFGA方案将配方访问的误报率从默认配置的43%(大量正常业务被错误拦截)降至0.7%,但代价是每次MCP调用增加了120ms的延迟。对于需要实时调整反应参数的工艺控制场景,这120ms足以导致批次质量偏差。更棘手的是,CrewAI v0.114的Agent间任务委托机制与OpenFGA的会话绑定冲突——当Process Agent将任务委托给R&D Agent时,OpenFGA会识别为权限提升(Privilege Escalation)而阻断,导致正常业务流程中断。

auto_awesomeFluxWise ABAC-MCP网关的细胞级隔离方案

在FluxWise智流科技的工程实践中,我们采用了一种代理层架构:在MCP Client与Server之间插入ABAC网关,不再依赖环境变量传递凭证,而是为每个Agent实例动态签发短期访问令牌(JWT),令牌内嵌resource_id、action_type、temporal_constraint三重属性。例如,针对反应釜Agent,令牌仅授权访问reactor_07的工艺参数,且有效期仅为当前批次运行时(平均4小时),实现工艺参数仅对特定反应釜Agent可见的细胞级隔离。

这种架构的关键突破在于将权限检查从MCP Server端前置到网络层。当Quality Agent尝试访问配方库时,ABAC网关首先解析JWT中的agent_role属性,发现其值为quality_inspection,直接匹配deny_access策略,在TCP连接建立阶段即拒绝,而非等到SQL查询执行时才报错。这种方式将安全控制点提前了约80ms,正好抵消了策略检查引入的延迟。

更深层的改造在于修改CrewAI的Agent上下文管理机制。我们在v0.114基础上fork了crewai-tools模块,为每个Tool调用增加了mandatory_attribute_check钩子。当Agent尝试调用MCP Tool时,系统不仅检查工具名称是否在白名单,还会验证当前Agent的内存上下文中是否包含必要的属性标签(如task_scope=quality_control)。如果Quality Agent在执行质检任务时突然请求配方数据,这种上下文不匹配会被立即拦截,而不是依赖事后审计。

该氟化工集团最终在FluxWise协助下完成了架构改造:将原有的单一MCP Server拆分为6个领域专属Server(研发域、生产域、质控域、物流域、安防域、能耗域),每个Server独立接入ABAC网关。Quality Agent现在只能访问质控域Server,该Server仅暴露query_quality_standard和upload_inspection_report两个工具,从物理网络层隔离了对配方库的访问路径。

这套方案上线30天后的数据显示:Agent集群的权限相关事件从日均47次异常访问降至0次,MCP调用延迟从改造前的平均85ms(含OpenFGA的120ms overhead)优化至62ms(通过网关层缓存策略)。更重要的是,IT团队终于可以回答那个关键问题:此刻,哪个Agent正在访问什么数据?

展望2026年下半年,MCP协议v2.0草案已经加入了agent_identity和capability_attestation字段,但标准落地至少需要6个月。对于正在部署CrewAI v0.114或LangGraph v0.4+的企业,现在的权宜之计是:不要把MCP当成企业内部网的万能插座,而要把它视为需要严格安检的跨境通道。在AI Agent能够自主决策的时代,最小权限原则不是限制创新,而是防止380万损失的最后防线。