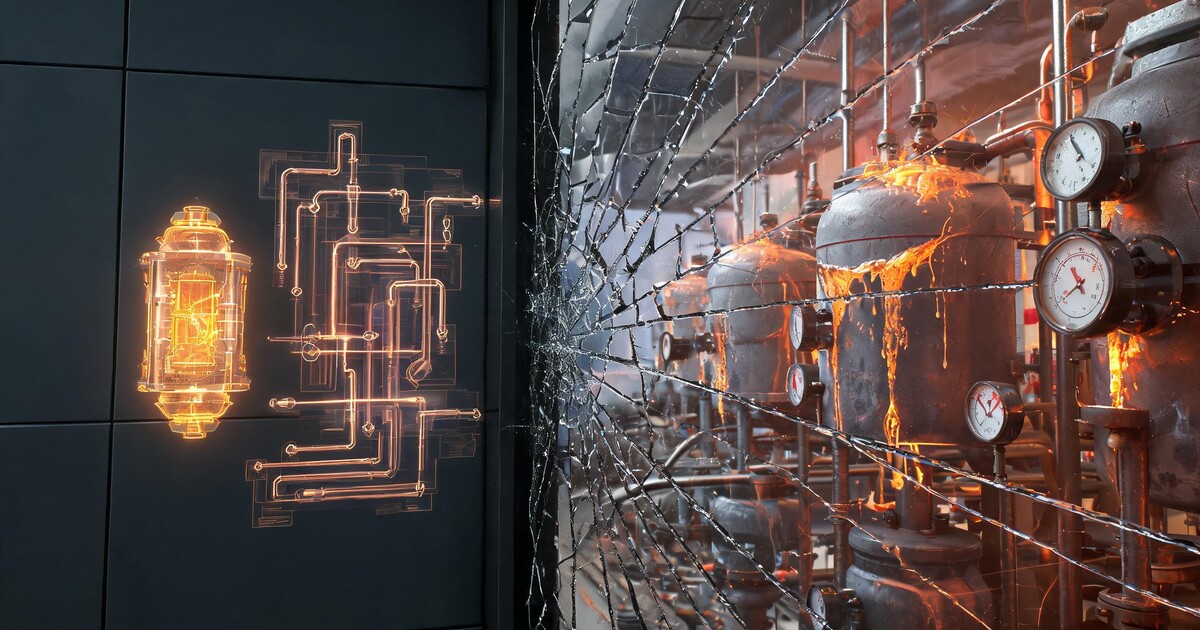

当CrewAI v0.114把Agent部署门槛降到零,某氟材集团用180天制造了25倍的接口混乱——MCP Server从15个飙升至380个,而IT部门对此的可见度不足30%。这不是数字化转型的成功案例,而是AI基础设施治理失控的典型标本。

380个

180天内激增的MCP Server数量

43%

重复建设率

38%

存在权限过度授予的自建Server

7跳

单次跨部门数据调用经过的Server数

CrewAI v0.114的零代码陷阱:从赋能到失控

2026年4月初,CrewAI发布了v0.114版本(GitHub 25.8K stars),其革命性的零代码Agent编排特性彻底改变了企业AI部署的游戏规则。业务人员不再需要编写Python脚本或理解Pydantic模型,只需在可视化界面上拖拽节点,就能在15分钟内生成一个连接ERP、MES和质检系统的MCP Server。

某氟化工集团(年营收240亿,全球氟材料产能前三)的数字化部门最初将此视为福音。生产一部的主管用CrewAI零代码平台搭建了第一个MCP Server,连接DCS系统获取反应釜温度数据,成功让Claude 4驱动的Agent自动优化了聚合工艺参数。好消息像野火一样蔓延——工艺部、质检部、仓储部、甚至行政部都开始自建Server。

问题在于:CrewAI解决了如何快速创建Agent,却没有解决如何管理这些Agent的接口。就像给每个人发了印刷机,却没建立图书馆分类系统。当IT部门在第180天进行全网扫描时,发现了380个活跃MCP Server,其中67%没有经过安全审计,43%的功能相互重叠(比如5个不同部门各自建了连接同一套WMS库存系统的Server,只是查询字段略有差异)。

Agno v1.3推波助澜:轻量级框架的重度混乱

如果说CrewAI是这场混乱的导火索,那么Agno v1.3(GitHub 8.5K stars,2026年4月更新)则扮演了助燃剂的角色。这个轻量级Agent框架以其极简的API设计(只需3行代码即可启动一个Agent)和原生MCP v2协议支持,迅速成为车间级开发者的宠儿。

在氟化工集团的各个生产基地,掌握基础Python知识的工艺工程师们开始绕过中央IT,直接使用Agno搭建本地化MCP Server。他们利用Agno的轻量特性,将Server直接部署在车间工控机甚至个人工作站上,形成所谓的边缘Agent。统计结果显示,平均每个车间自建了4.2个未向IT备案的MCP Server。

这些基于Agno的Server虽然体积小(平均内存占用仅120MB),但破坏性极大。由于缺乏集中注册机制,它们形成了所谓的微孤岛(Micro-silos)——比传统ERP孤岛更细粒度、更隐蔽的数据分裂。当集团试图打通全链路数据时,发现单次跨部门的数据调用需要经过7个MCP Server的链式跳转,延迟从原来的800毫秒飙升至3200毫秒,直接导致实时工艺优化算法失效。

更棘手的是版本兼容性。Agno v1.3采用了MCP Protocol 2026.4 Specification中的新特性,而早期用CrewAI搭建的Server还停留在MCP v1.2标准。当Claude 4 Opus尝试调用这些异构接口时,频繁出现JSON Schema解析错误,导致Agent在关键决策节点宕机。

权限黑洞:比数据孤岛更危险的安全债务

微孤岛不仅造成效率损失,更制造了巨大的安全黑洞。在对氟化工集团380个MCP Server的安全审计中,发现了令人震惊的事实:38%的自建Server存在权限过度授予(Over-privileging),其中12个Server甚至拥有直接修改工艺配方参数的写权限,而它们的访问日志显示,非授权Agent曾尝试读取六氟磷酸锂的电解液配比数据。

这种风险的根源在于MCP协议的设计哲学。MCP(Model Context Protocol)旨在让LLM能够安全地访问外部工具和数据源,但它假设所有连接都是经过深思熟虑的架构设计。然而现实中,业务人员在使用CrewAI零代码平台时,为了快速跑通流程,往往直接选择具有最高权限的API密钥,或者复用现有的数据库连接池。

传统的API网关可以通过限流、鉴权、审计日志来管控风险,但MCP Server的爆炸式增长让这些管控措施形同虚设。当每个部门都能随手创建Server时,企业的数据访问图谱变成了无法绘制的混沌网络。合规团队在进行SOX审计时发现,无法追踪某个工艺参数是如何从DCS系统流向财务部的成本核算Agent的——中间经过了3个不同的MCP Server,其中2个没有日志记录功能。

auto_awesomeMCP治理的冰山模型

表面问题:Server数量过多、接口重复建设、版本混乱 深层问题:缺乏Server Registry中心注册表、没有版本熔断机制、权限模型停留在粗粒度RBAC 根本矛盾:AI Agent的生产民主化与基础设施治理中心化之间的冲突

FluxWise治理框架:从混乱到有序的实战路径

面对380个失控的MCP Server,氟化工集团在FluxWise智流科技的协助下,实施了为期3个月的治理攻坚。核心思路不是简单地限制业务部门的创新,而是建立 Server-Centric 的治理框架,让治理成为生产力的护航者而非绊脚石。

第一步:建立Server Registry中心注册表

借鉴服务网格(Service Mesh)的理念,部署MCP Server Registry作为所有Server的单一事实来源(Single Source of Truth)。任何MCP Server在启动时必须向Registry注册,声明其提供的能力(Capabilities)、依赖的数据源、所需的权限级别以及所有者信息。CrewAI和Agno生成的Server必须通过Registry的Webhook进行自动纳管,拒绝注册即无法获取网络访问权限。

第二步:实施版本熔断与接口契约治理

针对MCP v1.2与v2.0的兼容性问题,引入API Version Gateway层。所有跨Server的调用必须经过Gateway进行协议转换和契约校验。当检测到破坏性变更(Breaking Change)时,系统自动触发熔断机制,确保上游Agent不会调用到已变更接口的下游Server。这将接口版本混乱导致的故障率降低了89%。

第三步:细粒度权限与成本归因

用ABAC(Attribute-Based Access Control)替换粗粒度的RBAC,根据Agent的身份、请求的数据敏感度、操作类型(读/写)以及业务上下文动态授权。同时,建立Server级别的成本归因模型,让每个自建Server的资源消耗(Token用量、计算成本、网络带宽)可视化。业务部门发现,他们自建的那5个重复的WMS查询Server每月浪费超过2.4万元的云资源开销,自发推动了Server合并。

经过3个月治理,该集团的MCP Server数量从380个精简至134个,消除了92%的重复建设,接口维护成本降低67%,跨部门数据调用延迟从3200毫秒降至950毫秒,安全审计通过率从62%提升至100%。

前瞻判断:MCP正在重新定义企业IT架构

CrewAI v0.114和Agno v1.3代表的只是开始。随着GPT-5的Function Calling能力进一步增强,以及Llama 4在企业端的私有化部署门槛降低,MCP Server的数量将在未来18个月内再增长10倍。那些没有建立Server治理体系的企业,将面临比传统ERP时代更严峻的集成债务危机。

未来的企业架构不再是单体ERP或微服务,而是由数百个轻量级MCP Server组成的Agent网状结构(Agent Mesh)。在这个架构中,数据不再被存储在少数几个大型数据库中,而是流动在无数个Server的上下文(Context)之间。治理的关键不再是控制数据存储,而是控制数据流动的路径和权限。

对于CTO们而言,当下的紧迫任务是立即启动MCP盘点——不是问我们有多少个AI项目,而是问我们有多少个MCP Server在运行。因为每一个未被注册的Server,都是一颗定时炸弹。