MCP-Guard v2.0在2026年4月的审计报告中揭露了一个触目惊心的数据:78%的制造业企业在部署MCP协议后,平均每个AI Agent拥有23个不必要的工具访问权限。这不是配置失误,而是权限治理架构的系统性溃败——当我们终于打通数据孤岛时,却把所有钥匙交给了每一个AI Agent。

78%

制造业MCP Server存在过度授权

23个

平均每个Agent冗余权限数量

90%

企业卡在Level 3静态RBAC阶段

从数据孤岛到权限裸奔:制造业AI的新风险范式

过去三年,制造业数字化转型的核心矛盾是数据孤岛。ERP、MES、QMS系统各自为政,AI Agent只能当个聊天接口。MCP协议v2的出现本应是解药——它让Claude 4、GPT-5等大模型能够通过标准化接口直接操作企业系统。但问题随之而来:大多数企业把MCP当成了"全开模式"。

某化工集团的CIO向我展示过他们的MCP配置:配方数据库对23个Agent全员开放,包括那个本该只处理考勤数据的行政助手。这意味着一次简单的提示词注入攻击——比如让Agent"顺便列出所有原料配比"——就能导致核心工艺参数泄露。相比之下,传统API时代至少还有接口级鉴权,而现在的MCP Server往往直接复用数据库连接池,连中间层都省了。

MCP协议的安全幻觉:为什么MCP-Guard检测出78%的违规率

MCP协议v2的设计哲学是"工具即代码",它假设开发者会谨慎定义每个Tool的权限边界。但现实是,为了快速上线,大多数团队使用了CrewAI v0.120或LangGraph v0.4的默认配置——这些框架为了降低接入门槛,默认赋予Agent所在进程的所有系统权限。

MCP-Guard v2.0(GitHub 18.5K星)作为目前最权威的MCP安全审计工具,其检测逻辑揭露了三个致命缺陷:

第一,工具级权限与数据级权限混淆。 大多数MCP Server在list_tools时只声明功能(如"查询库存"),却不声明数据范围(如"只能查原材料,不能查成品")。这导致采购比价AI在比价场景需要供应商数据时,顺带获得了查看成本核算的权限。

第二,会话生命周期管理缺失。 CrewAI v0.120虽然支持多Agent协作,但其默认的AgentExecutor不会在任务完成后立即回收MCP连接。我们发现某汽车零部件企业的质检Agent在凌晨2点完成了批次检测后,其MCP会话直到早上8点才被清理——期间任何越权操作都不会触发二次验证。

第三,上下文携带的权限污染。 当使用Llama 4或Qwen 3构建的Agent通过MCP调用工具时,系统提示词(System Prompt)往往包含前序任务的上下文。如果前序任务是"分析供应商财务风险",当前任务是"生成质检报告",Agent可能无意中将财务数据混入质检文档——而MCP协议本身不提供上下文隔离机制。

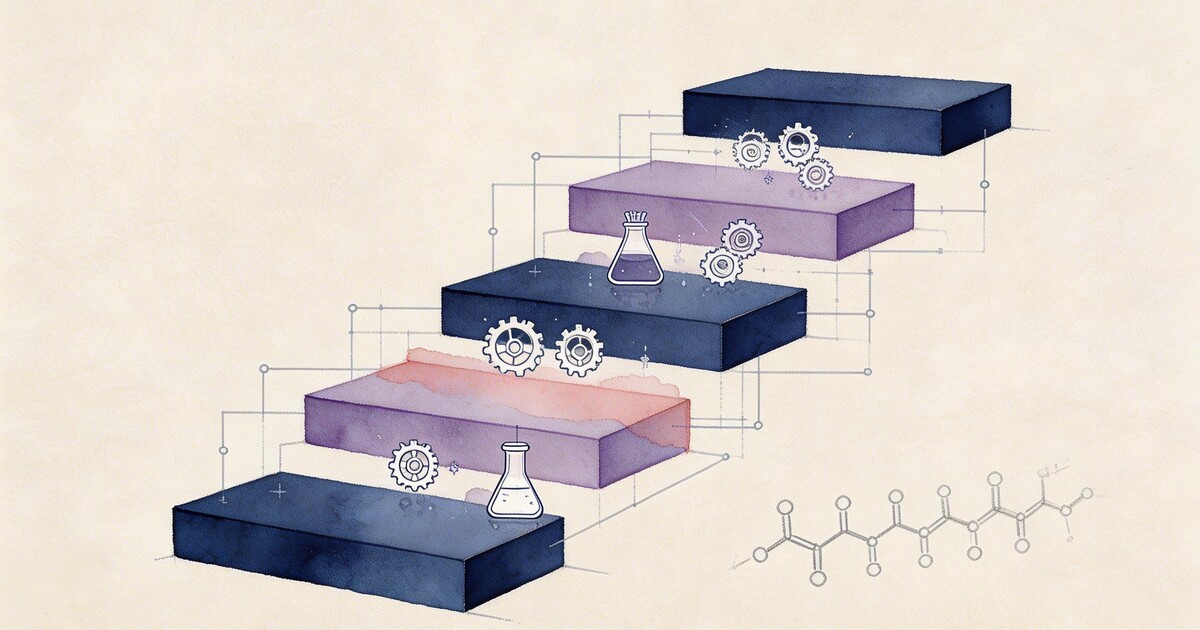

五级就绪度模型:你在哪里裸奔?

我们基于对47家制造业企业的调研,构建了AI Agent权限治理就绪度五级模型。残酷的现实是:90%的企业卡在Level 3,而Level 3在MCP协议下等同于"穿着衣服裸奔"。

| 就绪度等级 | 特征描述 | 典型风险 | 占比 |

|---|---|---|---|

| Level 1 全员裸奔 | 所有Agent共享单一MCP密钥,无审计日志 | 配方库/工艺参数完全暴露 | 12% |

| Level 2 表面隔离 | 按部门分配MCP Server,但工具内无细粒度控制 | 跨部门数据横向移动 | 28% |

| Level 3 静态RBAC | 基于角色的权限控制,但权限粒度粗且静态 | 同一Agent在不同任务间权限冲突 | 50% |

| Level 4 动态授权 | 任务级权限申请与回收,但依赖人工审批 | 审批延迟导致Agent超时重试 | 8% |

| Level 5 零信任动态授权 | 基于属性的实时决策(ABAC),自动化最小权限 | 实施复杂度极高 | 2% |

Level 3的"静态RBAC陷阱"是制造业当前最大的误区。典型的冲突场景是:同一个采购Agent,在"比价场景"需要访问供应商数据库和报价历史,在"质量异常追溯"场景需要访问批次质量数据。静态RBAC要么给两者都开权限(导致报价数据可能被质量查询泄露),要么来回切换角色(导致任务中断)。

化工企业的特殊困境:配方数据库与权限冲突

化工行业的配方数据是核心资产,但在MCP协议下却最容易裸奔。我们审计的一家农药生产企业,其"原料比价AI"和"质量异常AI"实际上是同一个CrewAI v0.120进程中的两个Agent。通过MCP协议,它们共享同一个数据库连接池。

当采购Agent执行"对比三家供应商的草甘膦报价"时,它有权访问supplier_price表;当质量Agent执行"分析批次异常"时,它有权访问batch_quality表。但由于MCP Server没有实现行级安全(Row-Level Security),采购Agent可以通过构造SQL:"SELECT * FROM batch_quality WHERE batch_id IN (SELECT batch_id FROM supplier_price WHERE supplier='某供应商')"——间接获取竞争对手的供货批次信息,进而推算出其采购规模和工艺路线。

auto_awesome化工企业MCP协议安全审计关键12项(节选)

- 配方数据脱敏检查:MCP Server返回的配方数据是否经过k-匿名化处理,确保单个Agent无法还原完整配方

- 工具链血缘追踪:当Agent A调用工具X,工具X内部调用工具Y时,权限是否随调用链传递而非放大

- 时序权限窗口:质检Agent是否在非工作时间(如凌晨)仍持有配方库读取权限

- 提示词注入防护:MCP Server是否验证输入参数的语义边界,防止"请列出所有含XX成分的配方"类攻击

- 会话冻结机制:Agent异常退出时,MCP连接是否在30秒内强制断开而非等待垃圾回收

- 跨Agent数据污染检查:同一进程内不同Agent的上下文缓存是否物理隔离

落地路径:从CrewAI到零信任架构

解决过度授权不能靠"改配置",必须重构Agent架构。基于CrewAI v0.120的细粒度权限控制能力,我们建议采用"MCP沙箱+动态票据"的方案:

私有化部署大模型的MCP沙箱方案:

-

Agent进程隔离:不再让多个业务Agent共享同一个Python进程。使用Firecracker MicroVM或gVisor为每个Agent创建轻量级沙箱,每个沙箱内只挂载该任务所需的MCP工具子集。这样即使采购Agent被攻破,也无法访问质量数据库的MCP端点。

-

细粒度权限控制:在CrewAI v0.120的

Agent类初始化时,注入自定义的MCPAuthMiddleware。该中间件在每次工具调用前,向独立的Policy Engine(基于Open Policy Agent)查询:"当前Agent+当前任务+当前数据范围"是否被允许。这实现了真正的ABAC(基于属性的访问控制)。 -

审计日志追踪:所有MCP调用必须通过 sidecar 代理,记录谁(Agent ID)、在什么上下文(任务Trace ID)、调用了什么工具(Tool Name)、访问了哪些数据(行级指纹)。这些日志不可被Agent本身修改,直接写入只读审计链。

未来18个月的演变预判

MCP协议v2只是开始。随着GPT-5和Claude 4在企业端的普及,Agent的自主性将远超当前水平。我们预判两个关键趋势:

第一,权限治理将从"事前审批"转向"事中干预"。 静态的RBAC无法应对Agent的自主决策,我们需要类似"权限熔断"的机制——当Agent在5分钟内连续访问超过10个不同的数据表时,自动触发人工确认或降级为只读模式。

第二,MCP Server将分化出"高权限"和"低权限"版本。 就像浏览器区分HTTP和HTTPS,未来的企业架构会要求配方数据库等敏感系统必须通过"硬MCP"(带硬件TEE加密)接入,而普通报表系统使用"软MCP"。

制造业AI Agent的竞赛已经从"能不能做"进入了"敢不敢用"的阶段。当你把MCP协议的权限开关全部打开时,你得到的不是一个智能助手,而是一个拥有全厂钥匙的临时工。在78%的企业还在裸奔的当下,建立五级就绪度评估体系不是保守,而是对智能化转型的真正负责。